Cybercriminelen hebben de beruchte ClickFix Malware geüpdatet en vermomd als een legitieme Windows Update, waardoor gebruikers een kwaadaardig commando in het venster Uitvoeren moeten plakken. Het ongelooflijk slimme eraan is dat het pixelgegevens van een PNG gebruikt om infostealers in te zetten die uw gebruikersnamen, wachtwoorden, cryptoportefeuilles, bankgegevens, persoonlijke informatie en nog veel meer stelen.

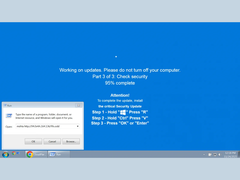

Cybersecurity-onderzoekers van Huntress, , hebben onlangs de nieuwe ClickFix-variant ontmaskerd de nieuwe ClickFix-variant blootgelegd. De malware gebruikt een schermvullende browserpagina die een schermvullende Microsoft Windows update nabootst, met een voortgangsbalk en een 95% voltooiingsstatus voor een "kritieke beveiligingsupdate"

Deze malware wordt voornamelijk aangetroffen op nepwebsites voor volwassenen die populaire websites nabootsen, vaak vermomd als advertenties of leeftijdsverificatieprompts. Zodra u op een advertentie, video of leeftijdsverificatie klikt, krijgt u het valse Windows update splash screen te zien.

De malware instrueert gebruikers vervolgens om op de Windows-toets + R te drukken om Uitvoeren te openen, de vooraf gekopieerde kwaadaardige code te plakken en administratieve toegang te delegeren aan cybercriminelen.

Zodra de opdracht is geactiveerd, wordt het mshta-programma (Microsoft HTML Application Host) uitgevoerd met een URL die ook als aanvalsvector dient. Het vooraf geïnstalleerde hulpprogramma haalt vervolgens een payload op van een hex-gecodeerde URL en voert junk PowerShell-code uit om te voorkomen dat tools zoals Bitdefender actie ondernemen of schadelijke activiteiten detecteren. Vervolgens wordt code gebruikt die een PNG-bestand ontcijfert, shell-instructies eruit haalt en deze injecteert in processen die al op het doelplatform draaien.

De PNG-afbeelding lijkt onschadelijk, maar bevat kwaadaardige code die is ingesloten in de pixelgegevens, die door de .NET-assemblage worden gedecodeerd. Na een aantal extra commando's zet het infostealers zoals Rhadamanthys of LummaC2 in, die gegevens en toetsaanslagen scrapen voor wachtwoorden, referenties en crypto wallets die digitaal zijn opgeslagen, en deze vervolgens naar buitenlandse servers sturen.

Huntress verklaarde dat deze specifieke variant van ClickFix al sinds begin oktober op het internet circuleert, waarbij veel websites en domeinen nog steeds de valse updateprompt hosten, zelfs als deze met verschillende niveaus van verfijning op de genoemde websites wordt ingezet.

Hackers verbergen kwaadaardige code in onschuldig ogende afbeeldingen of voegen tonnen nutteloze regels toe, waardoor sommige cyberbeveiligingsexperts die op zoek zijn naar kwaadaardige code zelfs in de war raken door deze te verdoezelen. Huntress verklaarde dat ze vreemde dingen in de code hadden gevonden, zoals een citaat uit een oude VN-vergadering: "Met betrekking tot fase III bevelen we de volledige vernietiging van alle wapens ten zeerste aan, aangezien duurzame vrede anders niet kan worden gegarandeerd."

Deze ClickFix Windows Update-malware is verreweg een van de meest ingenieuze en sinistere vormen van informatiediefstal die we tot nu toe hebben gezien. Het wordt aangeraden om URL's van domeinen te controleren en te vermijden om op advertenties te klikken of om commando's rechtstreeks op hun apparaten uit te voeren, vooral wanneer ze onbedoeld een opening kunnen vormen voor geraffineerde malware zoals ClickFix.

Bron(nen)

Top 10 Testrapporten

» Top 10 Multimedia Notebooks

» Top 10 Gaming-Notebooks

» Top 10 Budget Gaming Laptops

» Top 10 Lichtgewicht Gaming-Notebooks

» Top 10 Premium Office/Business-Notebooks

» Top 10 Budget Office/Business-Notebooks

» Top 10 Workstation-Laptops

» Top 10 Subnotebooks

» Top 10 Ultrabooks

» Top 10 Notebooks tot €300

» Top 10 Notebooks tot €500

» Top 10 Notebooks tot € 1.000

» De beste notebookbeeldschermen

» Top Windows Alternatieven voor de MacBook Pro 13

» Top Windows Alternatieven voor de MacBook Pro 15

» Top Windows alternatieven voor de MacBook 12 en Air

» Top 10 best verkopende notebooks op Amazon

» Top 10 Convertible Notebooks

» Top 10 Tablets

» Top 10 Tablets tot € 250

» Top 10 Smartphones

» Top 10 Phablets (>90cm²)

» Top 10 Camera Smartphones

» Top 10 Smartphones tot €500

» Top 10 best verkopende smartphones op Amazon