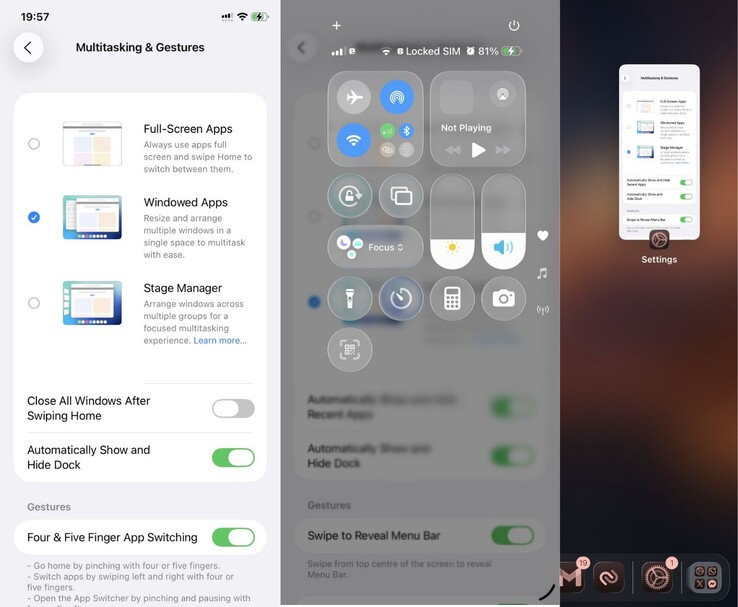

Ontwikkelaar GeoSn0w heeft een rapport gepubliceerd over een iOS-bug waardoor iPhones toegang kunnen krijgen tot verschillende iPad-only functieswaaronder Stage Manager, zwevende app-vensters, split-view multitasking en het iPad-stijl dock. Volgens het rapport lijkt dit gedrag te worden veroorzaakt door het wijzigen van Apple's MobileGestalt.plist bestand via een kwetsbaarheid die van invloed is op de itunesstored en bookassetd processen op iOS 26.1 en iOS 26.2 Beta 1.

MobileGestalt is een intern bestand dat Apple gebruikt om te bepalen welke hardware een apparaat heeft en welke functies het moet inschakelen. Het slaat gecodeerde waarden op die het systeem dingen vertellen zoals of het apparaat Dynamic Island, Touch ID, een microfoon of ondersteuning voor multitasking heeft. GeoSn0w merkt op dat veel bestaande tweak-tools, waaronder Nugget, Misaka en Picasso, al vertrouwen op wijzigingen in MobileGestalt, hoewel deze tools meestal toegang op jailbreak-niveau vereisen.

De bug zorgt ervoor dat de telefoon bestanden kan wijzigen op plaatsen waar dat normaal niet zou mogen, inclusief de map waar MobileGestalt is opgeslagen. Het kan echter niet aan de superbeveiligde systeemmappen komen die alleen het diepste deel van iOS beheert. GeoSn0w zegt dat oudere versies van deze bug werden gebruikt door mensen die iCloud-vergrendelingen probeerden te omzeilen, maar dit rapport heeft het alleen over het gebruik om functie-instellingen om te draaien, niet over het omzeilen van iets.

Top 10 Testrapporten

» Top 10 Multimedia Notebooks

» Top 10 Gaming-Notebooks

» Top 10 Budget Gaming Laptops

» Top 10 Lichtgewicht Gaming-Notebooks

» Top 10 Premium Office/Business-Notebooks

» Top 10 Budget Office/Business-Notebooks

» Top 10 Workstation-Laptops

» Top 10 Subnotebooks

» Top 10 Ultrabooks

» Top 10 Notebooks tot €300

» Top 10 Notebooks tot €500

» Top 10 Notebooks tot € 1.000

» De beste notebookbeeldschermen

» Top Windows Alternatieven voor de MacBook Pro 13

» Top Windows Alternatieven voor de MacBook Pro 15

» Top Windows alternatieven voor de MacBook 12 en Air

» Top 10 best verkopende notebooks op Amazon

» Top 10 Convertible Notebooks

» Top 10 Tablets

» Top 10 Tablets tot € 250

» Top 10 Smartphones

» Top 10 Phablets (>90cm²)

» Top 10 Camera Smartphones

» Top 10 Smartphones tot €500

» Top 10 best verkopende smartphones op Amazon

Als onderdeel van de demonstratie deelde ontwikkelaar Duy Tran (@khanhduytran0 op X, voorheen Twitter) een video waarop een iPhone te zien is met interface-elementen die normaal gesproken alleen op iPads te vinden zijn. Deze omvatten apps in vensters, vastgemaakte apps, overlay-apps, beeld-in-beeld spiegeling, het iPadOS dock en Stage Manager bediening. Volgens GeoSn0w wordt dit gedaan door bepaalde verborgen instellingen aan te passen die ervoor zorgen dat het apparaat identificeert als een iPadwaardoor de iPad-only functies worden ingeschakeld.

Omdat de MobileGestalt "CacheData" sectie er vervormd uitziet, kijken ontwikkelaars volgens het artikel in een ander systeembestand om de versleutelde waarde te vinden die aangeeft waar het apparaattype is opgeslagen. Ze gebruiken Swift om naar de benodigde delen van het bestand te kijken, en gebruiken vervolgens Python-tools van andere ontwikkelaars om de wijzigingen aan te brengen. GeoSn0w vermeldt dat de exploit een inconsistent succespercentage heeft en meerdere pogingen kan vereisen voor een herstart.

Ze kunnen het bestand niet wijzigen vanaf de telefoon, maar ze kunnen het wel lezen met een app die ze maken. Daarna sturen ze het naar een computer om te kijken wat erin zit.

Het werkt op apparaten met iOS 26.1 of iOS 26.2 Beta 1en sommige tools kunnen het in de toekomst gebruiken, maar het rapport zegt dat dit alleen is om uit te leggen hoe de bug zich gedraagt en niet iets is wat gewone gebruikers zouden moeten proberen.

Disclaimer: Het originele artikel bevat wijzigingsstappen op systeemniveau die garanties ongeldig kunnen maken of de beveiliging van het apparaat kunnen beïnvloeden. Notebookcheck deelt de link voor de context, maar adviseert gebruikers niet om het proces te repliceren.